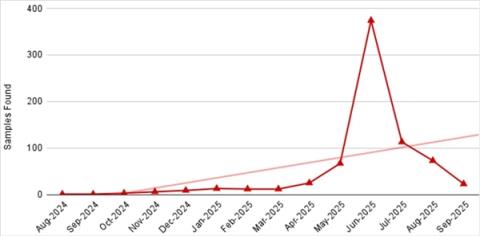

10月31日消息,研究人员发现,一种利用NFC技术的恶意软件,在东欧地区正大规模流行,在过去几个月里,研究人员已发现了超过760个利用该技术窃取用户信用卡信息的恶意安卓应用。

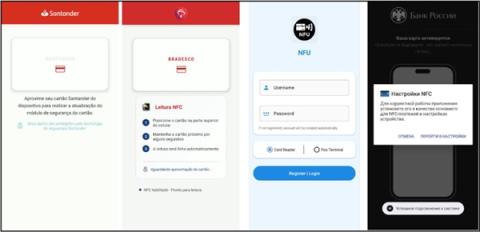

与传统依赖覆盖层窃取凭证的银行木马不同,NFC恶意软件利用了安卓系统的HCE功能,即基于主机的卡模拟技术,是一种通过软件或云端替代传统安全模块实现NFC卡模拟的技术方案。

恶意软件通过捕获EMV字段,用攻击者控制的回复响应POS终端的APDU命令,或者将终端请求转发到远程服务器,该服务器制作的APDU回复,以便在终端启用支付而无需物理卡在场。

该技术在2023年在波兰首次被发现,如今随着时间的推移,出现了多个变种,采用不同的实用方法。

这些恶意应用通常通过伪装成Google Pay或各大金融机构的官方应用来分发,研究人员已识别出超过70个命令与控制(C2)服务器和应用分发中心,以及数十个用于数据泄露和协调操作的频道。

安全人员建议用户不要轻易安装APK文件,除非发行商明确可信,检查应用是否要求可疑权限,例如NFC访问或前台服务权限,在不使用时建议禁用NFC功能。

本文转载于快科技,文中观点仅代表作者个人看法,本站只做信息存储

显示全部

收起

本站部分文章来自网络或用户投稿,仅供信息存储。阅读前请先查看【免责声明】,若本文侵犯了原著者的合法权益,可联系我们进行处理。本文链接:https://m.trustany.com/post/13927.html